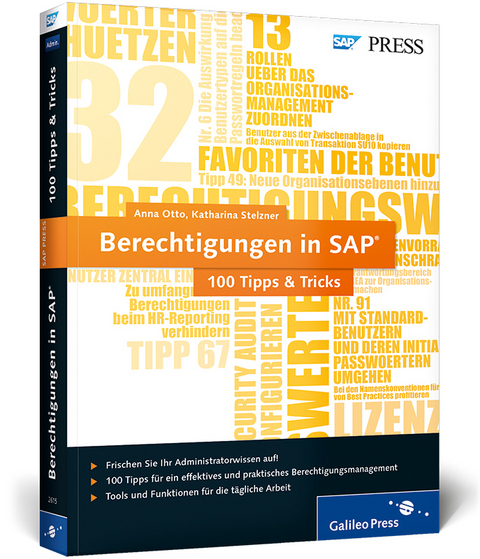

Mit Tipps & Tricks zu:

- Benutzerstammdaten

- Benutzerverwaltung

- Rollenverwaltung

- Berechtigungsvorschlagswerte

- Systemeinstellungen

- Anwendungsberechtigungen

- Berechtigungen für User-Interface-Clients

- Berechtigungsprüfungen

- Kundeneigene Berechtigungen

- Auswertungen von Berechtigungen und Benutzerstammsätzen

- Systemsicherheit

Galileo Press heißt jetzt Rheinwerk Verlag.

Anna Otto ist im Bereich Datenschutz bei SAP tätig.

Einleitung. 13

TEIL1. Benutzerstammdaten. 17

Tipp 1. Den Zeichenvorrat für die Benutzer-ID einschränken. 18

Tipp 2. Eine Benutzergruppe als Pflichtfeld im Benutzerstamm definieren. 20

Tipp 3. Benutzerstammdaten automatisiert vorbelegen. 23

Tipp 4. Passwortparameter und gültige Zeichen für Passwörter einstellen. 27

Tipp 5. Sicherheitsrichtlinien für Benutzer definieren. 35

Tipp 6. Die Auswirkung der Benutzertypen auf die Passwortregeln beachten. 41

Tipp 7. Anmeldesperren sicher einrichten. 44

Tipp 8. Den Berechtigungspuffer prüfen und auffrischen. 46

Tipp 9. Fehlgeschlagene Berechtigungsprüfungen in der Transaktion SU53 zentral einsehen. 49

TEIL2. Benutzerverwaltung. 53

Tipp 10. Automatische Synchronisation in der Zentralen Benutzerverwaltung verwenden. 54

Tipp 11. Änderungsbelege der Zentralen Benutzerverwaltung verwenden. 56

Tipp 12. Die Zentrale Benutzerverwaltung temporär abschalten. 60

Tipp 13. Rollen über das Organisationsmanagement zuordnen. 63

Tipp 14. Auswertungswege in SAP CRM für eine indirekte Rollenzuordnung anpassen. 67

Tipp 15. Inaktive Benutzer sperren. 70

Tipp 16. Rollenzuordnung auf der Benutzerebene konsolidieren. 73

Trick 17. Transaktion PFUD regelmäßig einplanen. 75

Tipp 18. Anzahl der möglichen Profile über Referenzbenutzer erweitern. 77

Tipp 19. Favoriten der Benutzer zentral einsehen. 81

Tipp 20. Benutzer aus der Zwischenablage in die Auswahl von Transaktion SU10 kopieren. 83

Tipp 21. In der Transaktion SU10 nach Anmeldedaten von Benutzern selektieren. 86

Tipp 22. Lösungen für die Benutzerverwaltung in SAP HANA anwenden. 89

TEIL3. Rollenverwaltung. 95

Tipp 23. Bei den Namenskonventionen für PFCG-Rollen von Best Practices profitieren. 96

Tipp 24. Anforderungen an ein Berechtigungskonzept umsetzen. 100

Tipp 25. Fallstricke beim Excel-basierten Berechtigungswesen umgehen. 104

Tipp 26. Nutzungsdaten für die Rollendefinition verwenden. 107

Tipp 27. S_RFC-Berechtigungen mithilfe von Nutzungsdaten definieren. 111

Tipp 28. Pflegestatus von Berechtigungen in Rollen und deren Auswirkung beachten. 116

Tipp 29. Manuell gepflegte Organisationsebenen in Rollen zurücksetzen. 122

Tipp 30. Werte aus der Zwischenablage in die Berechtigungsfelder der Transaktion PFCG kopieren. 126

Tipp 31. Traceauswertung optimieren. 128

Tipp 32. Berechtigungswerte mithilfe von Traceauswertungen pflegen. 131

Tipp 33. Massenpflege von abgeleiteten Rollen vornehmen. 136

Tipp 34. Rollenmassenpflege mithilfe von eCATT vornehmen. 141

Tipp 35. Texte in Berechtigungsrollen übersetzen. 147

Tipp 36. Verbesserungen der Rollentransportfunktion nutzen. 151

TEIL4. Berechtigungsvorschlagswerte. 155

Tipp 37. Bei der Pflege von Vorschlagswerten sinnvoll vorgehen. 156

Tipp 38. Die Transaktionen SU22 und SU24 richtig verwenden. 159

Tipp 39. Vorschlagswerte unter der Zuhilfenahme von Traceauswertungen pflegen. 165

Tipp 40. Den Berechtigungstrace für die Ermittlung von Vorschlagswerten für kundeneigene Entwicklungen verwenden. 168

Tipp 41. Den Vorschlagswerten externe Services aus SAP CRM hinzufügen. 172

Tipp 42. Vorschlagswerte für Batch-Jobs pflegen. 175

Tipp 43. Berechtigungen nach einem Upgrade anpassen. 178

Tipp 44. Berechtigungswerte beim Rollenupgrade vergleichen. 184

Tipp 45. Den Zeitstempel in der Transaktion SU25 verwenden. 188

Tipp 46. Upgradenacharbeiten für Berechtigungsvorschlagswerte in Y-Landschaften durchführen. 190

TEIL5. Systemeinstellungen. 195

Tipp 47. Customizing der Benutzer- und Berechtigungsverwaltung einstellen. 196

Tipp 48. Sich einen Überblick über die im System gepflegten Organisationen und ihre Abhängigkeiten verschaffen. 202

Tipp 49. Neue Organisationsebenen hinzufügen. 206

Tipp 50. Anmeldung am Anwendungsserver einschränken. 210

Tipp 51. Berechtigungstraces anwendungsserverübergreifend auswerten. 212

Tipp 52. Passwörter mittels Self-Service zurücksetzen. 215

Tipp 53. Änderungsbelegmanagement der Benutzer- und Berechtigungsverwaltung archivieren. 221

Tipp 54. Generierte Profilnamen in komplexen Systemlandschaften verwalten. 227

Tipp 55. Tabellenberechtigungsgruppen pflegen. 231

TEIL6. Anwendungsberechtigungen. 235

Tipp 56. Kritische Basisberechtigungen, die nicht in Anwendungsrollen enthalten sein sollten, erkennen. 236

Tipp 57. Anwendungssuche in der Transaktion SAIS_SEARCH_APPL verwenden. 243

Tipp 58. Berechtigungen für das Customizing erstellen. 246

Tipp 59. Berechtigungen für den Dateizugriff steuern. 250

Tipp 60. Berechtigungen für die SAPHintergrundverarbeitung vergeben. 257

Tipp 61. Berechtigungen für Spoolaufträge vergeben. 262

Tipp 62. Berechtigungen zur Tabellenbearbeitung organisatorisch einschränken. 266

Tipp 63. S_TABU_NAM in ein Berechtigungskonzept integrieren. 271

Tipp 64. SAP_NEW richtig verwenden. 276

Tipp 65. Leseberechtigungen für Steuerprüfungen geschäftsjahresabhängig steuern. 282

Tipp 66. Den Verantwortungsbereich RESPAREA zur Organisationsebene machen. 288

Tipp 67. Zu umfangreiche Berechtigungen beim HRReporting verhindern. 291

TEIL7. Berechtigungen für UserInterface-Clients. 295

Tipp 68. Berechtigungen für den SAP NetWeaver Business Client steuern. 296

Tipp 69. Berechtigung zum Zugriff auf Web-Dynpro-Anwendungen mit S_START einrichten. 301

Tipp 70. Eine Berechtigung für externe Services von SAP CRM vergeben. 304

Tipp 71. Dem Benutzermenü externe Services aus SAP CRM hinzufügen. 308

Tipp 72. CRM-Rollenkonzept im Zusammenhang mit externen Services umsetzen. 311

TEIL8. Berechtigungsprüfungen. 315

Tipp 73. Berechtigungsobjekte für die Tabellenbearbeitung verwenden. 316

Tipp 74. Berechtigungsobjekte einfacher pflegen. 320

Tipp 75. Berechtigungsfehler durch Debugging ermitteln. 323

Tipp 76. Transaktionsstartberechtigungen beim Aufruf CALL TRANSACTION pflegen. 327

Tipp 77. Berechtigungsprüfungen in SAP HANA verstehen. 332

TEIL9. Kundeneigene Berechtigungen. 339

Tipp 78. Berechtigungsverwaltung in kundeneigenen Programmen koordinieren. 340

Tipp 79. Kundenspezifische Berechtigungen einsetzen. 343

Tipp 80. Kundeneigene Customizing-Tabellen in den IMG einbinden. 347

Tipp 81. Profit-Center-Berechtigungen in FI prüfen. 352

Tipp 82. Berechtigungsprüfungen für Belege in FI erweitern. 356

Tipp 83. Berechtigungen für den Zugriff auf bestimmte COPAKennzahlen einrichten. 362

TEIL10. Auswertungen von Berechtigungen und Benutzerstammsätzen. 367

Tipp 84. Berechtigungen mit SAP Query analysieren und evaluieren. 368

Tipp 85. Nach Benutzer- und Passwortsperren suchen. 371

Tipp 86. Ausführbare Transaktionscodes ermitteln. 373

Tipp 87. Lizenzdaten über die Zentrale Benutzerverwaltung auswerten. 376

Tipp 88. Risikoanalyse mit dem Report 'Kritische Berechtigungen' durchführen. 379

Tipp 89. Audit Information System Cockpit nutzen. 384

Tipp 90. Einstellungen zur Systemänderbarkeit einsehen. 388

Tipp 91. Mit den Standardbenutzern und deren Initialpasswörtern umgehen. 391

TEIL11. Systemsicherheit. 397

Tipp 92. Passwörter schützen. 398

Tipp 93. AGS Security Services nutzen. 402

Tipp 94. Security Audit Log konfigurieren. 408

Tipp 95. Konfigurationsvalidierung einsetzen. 415

Tipp 96. Sicherheitshinweise mithilfe der Systemempfehlungen einspielen. 418

Tipp 97. SAP Code Vulnerability Analyzer verwenden. 423

Tipp 98. E-Mails verschlüsseln. 426

Tipp 99. Inhalte des Profils SAP_ALL anpassen. 432

Tipp 100. Massenänderungen in der Tabellenprotokollierung vornehmen. 435

Tabellen der SAP-Berechtigungsverwaltung. 439

Die Autoren. 443

Index. 449

"Literaturempfehlung zur Prüfung von SAP-Systemen" IBS Schreiber-Schulungskatalog 2017

| Erscheint lt. Verlag | 1.7.2014 |

|---|---|

| Reihe/Serie | SAP PRESS |

| Verlagsort | Bonn |

| Sprache | deutsch |

| Maße | 168 x 240 mm |

| Gewicht | 820 g |

| Einbandart | kartoniert |

| Themenwelt | Mathematik / Informatik ► Informatik ► Netzwerke |

| Informatik ► Weitere Themen ► SAP | |

| Schlagworte | Anwendungsberechtigungen • Benutzerverwaltung • Berechtigung (EDV) • Berechtigungskonzepte • Berechtigungsmanagement • Berechtigungsprüfungen • Berechtigungsprüfungen • Kundeneigene Berechtigungen • Rollenverwaltung • SAP • SAP Sicherheit • Systemsicherheit |

| ISBN-10 | 3-8362-2615-4 / 3836226154 |

| ISBN-13 | 978-3-8362-2615-8 / 9783836226158 |

| Zustand | Neuware |

| Informationen gemäß Produktsicherheitsverordnung (GPSR) | |

| Haben Sie eine Frage zum Produkt? |

aus dem Bereich