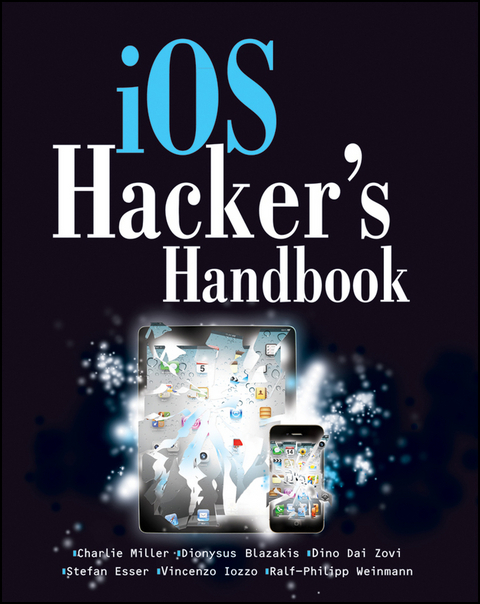

iOS Hacker's Handbook (eBook)

416 Seiten

John Wiley & Sons (Verlag)

978-1-118-24075-5 (ISBN)

iOS-based mobile devices

iOS is Apple's mobile operating system for the iPhone and iPad.

With the introduction of iOS5, many security issues have come to

light. This book explains and discusses them all. The award-winning

author team, experts in Mac and iOS security, examines the

vulnerabilities and the internals of iOS to show how attacks can be

mitigated. The book explains how the operating system works, its

overall security architecture, and the security risks associated

with it, as well as exploits, rootkits, and other payloads

developed for it.

* Covers iOS security architecture, vulnerability hunting,

exploit writing, and how iOS jailbreaks work

* Explores iOS enterprise and encryption, code signing and memory

protection, sandboxing, iPhone fuzzing, exploitation, ROP payloads,

and baseband attacks

* Also examines kernel debugging and exploitation

* Companion website includes source code and tools to facilitate

your efforts

iOS Hacker's Handbook arms you with the tools needed to

identify, understand, and foil iOS attacks.

Charlie Miller is Principal Research Consultant at Accuvant Labs and a four-time CanSecWest Pwn2Own winner. Dionysus Blazakis is an expert on iOS and OS X sandbox security mechanisms. Dino Dai Zovi is coauthor of The Mac Hacker's Handbook and a popular conference speaker. Stefan Esser is a PHP security expert and leading researcher of iOS security topics. Vincenzo Iozzo is an independent security researcher focused on Mac OS X and smartphones. Ralf-Philipp Weinmann holds a PhD in cryptography and has an extensive security background.

Introduction xv

Chapter 1 iOS Security Basics 1

Chapter 2 iOS in the Enterprise 15

Chapter 3 Encryption 47

Chapter 4 Code Signing and Memory Protections 69

Chapter 5 Sandboxing 107

Chapter 6 Fuzzing iOS Applications 139

Chapter 7 Exploitation 185

Chapter 8 Return-Oriented Programming 219

Chapter 9 Kernel Debugging and Exploitation 249

Chapter 10 Jailbreaking 297

Chapter 11 Baseband Attacks 327

Appendix References 365

Index 369

| Erscheint lt. Verlag | 30.4.2012 |

|---|---|

| Sprache | englisch |

| Themenwelt | Informatik ► Betriebssysteme / Server ► iOS |

| Informatik ► Betriebssysteme / Server ► Macintosh / Mac OS X | |

| Informatik ► Netzwerke ► Sicherheit / Firewall | |

| Schlagworte | Computer Science • Informatik • Ios • Networking / Security • Netzwerke / Sicherheit |

| ISBN-10 | 1-118-24075-8 / 1118240758 |

| ISBN-13 | 978-1-118-24075-5 / 9781118240755 |

| Haben Sie eine Frage zum Produkt? |

Größe: 10,3 MB

Kopierschutz: Adobe-DRM

Adobe-DRM ist ein Kopierschutz, der das eBook vor Mißbrauch schützen soll. Dabei wird das eBook bereits beim Download auf Ihre persönliche Adobe-ID autorisiert. Lesen können Sie das eBook dann nur auf den Geräten, welche ebenfalls auf Ihre Adobe-ID registriert sind.

Details zum Adobe-DRM

Dateiformat: EPUB (Electronic Publication)

EPUB ist ein offener Standard für eBooks und eignet sich besonders zur Darstellung von Belletristik und Sachbüchern. Der Fließtext wird dynamisch an die Display- und Schriftgröße angepasst. Auch für mobile Lesegeräte ist EPUB daher gut geeignet.

Systemvoraussetzungen:

PC/Mac: Mit einem PC oder Mac können Sie dieses eBook lesen. Sie benötigen eine

eReader: Dieses eBook kann mit (fast) allen eBook-Readern gelesen werden. Mit dem amazon-Kindle ist es aber nicht kompatibel.

Smartphone/Tablet: Egal ob Apple oder Android, dieses eBook können Sie lesen. Sie benötigen eine

Geräteliste und zusätzliche Hinweise

Buying eBooks from abroad

For tax law reasons we can sell eBooks just within Germany and Switzerland. Regrettably we cannot fulfill eBook-orders from other countries.

aus dem Bereich