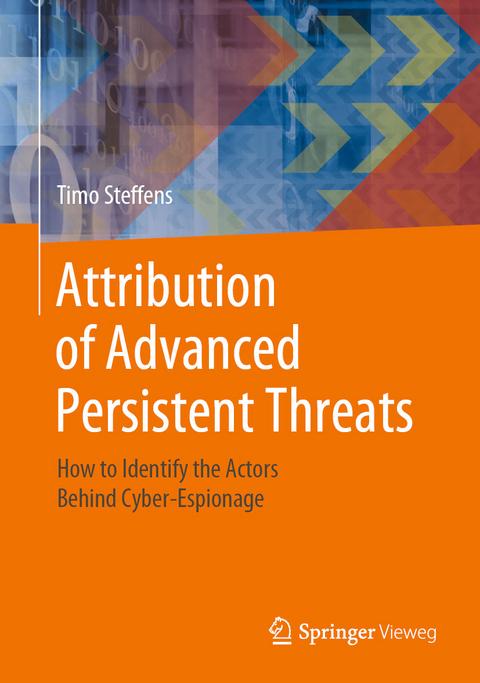

Attribution of Advanced Persistent Threats (eBook)

XIV, 205 Seiten

Springer Berlin Heidelberg (Verlag)

978-3-662-61313-9 (ISBN)

An increasing number of countries develop capabilities for cyber-espionage and sabotage. The sheer number of reported network compromises suggests that some of these countries view cyber-means as integral and well-established elements of their strategical toolbox. At the same time the relevance of such attacks for society and politics is also increasing. Digital means were used to influence the US presidential election in 2016, repeatedly led to power outages in Ukraine, and caused economic losses of hundreds of millions of dollars with a malfunctioning ransomware. In all these cases the question who was behind the attacks is not only relevant from a legal perspective, but also has a political and social dimension.

Attribution is the process of tracking and identifying the actors behind these cyber-attacks. Often it is considered an art, not a science.

This book systematically analyses how hackers operate, which mistakes they make, and which traces they leave behind. Using examples from real cases the author explains the analytic methods used to ascertain the origin of Advanced Persistent Threats.

Dr. Timo Steffens was involved in the analysis of many of the most spectacular cyber-espionage cases in Germany. He has been tracking the activities and techniques of sophisticated hacker groups for almost a decade.

| Erscheint lt. Verlag | 20.7.2020 |

|---|---|

| Zusatzinfo | XIV, 205 p. 49 illus. |

| Sprache | englisch |

| Original-Titel | Auf der Spur der Hacker |

| Themenwelt | Mathematik / Informatik ► Informatik ► Web / Internet |

| Recht / Steuern ► Allgemeines / Lexika | |

| Schlagworte | Advanced Persistent Threats • Attribution • computer crime • cyber attacks • cyber espionage • Forensics • Hackers • IT-Security • Network Security • Threat intelligence |

| ISBN-10 | 3-662-61313-1 / 3662613131 |

| ISBN-13 | 978-3-662-61313-9 / 9783662613139 |

| Haben Sie eine Frage zum Produkt? |

Größe: 3,7 MB

DRM: Digitales Wasserzeichen

Dieses eBook enthält ein digitales Wasserzeichen und ist damit für Sie personalisiert. Bei einer missbräuchlichen Weitergabe des eBooks an Dritte ist eine Rückverfolgung an die Quelle möglich.

Dateiformat: PDF (Portable Document Format)

Mit einem festen Seitenlayout eignet sich die PDF besonders für Fachbücher mit Spalten, Tabellen und Abbildungen. Eine PDF kann auf fast allen Geräten angezeigt werden, ist aber für kleine Displays (Smartphone, eReader) nur eingeschränkt geeignet.

Systemvoraussetzungen:

PC/Mac: Mit einem PC oder Mac können Sie dieses eBook lesen. Sie benötigen dafür einen PDF-Viewer - z.B. den Adobe Reader oder Adobe Digital Editions.

eReader: Dieses eBook kann mit (fast) allen eBook-Readern gelesen werden. Mit dem amazon-Kindle ist es aber nicht kompatibel.

Smartphone/Tablet: Egal ob Apple oder Android, dieses eBook können Sie lesen. Sie benötigen dafür einen PDF-Viewer - z.B. die kostenlose Adobe Digital Editions-App.

Buying eBooks from abroad

For tax law reasons we can sell eBooks just within Germany and Switzerland. Regrettably we cannot fulfill eBook-orders from other countries.

aus dem Bereich