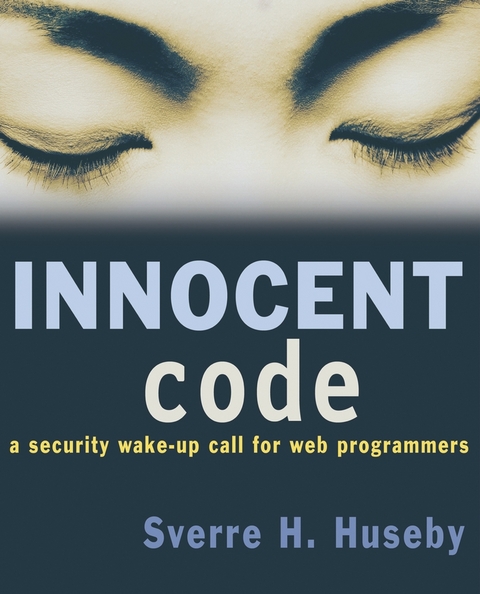

Innocent Code (eBook)

246 Seiten

John Wiley & Sons (Verlag)

978-0-470-85747-2 (ISBN)

vulnerabilities lie-without delving into the specifics of each

system architecture, programming or scripting language, or

application-and how best to fix them

* Based on real-world situations taken from the author's

experiences of tracking coding mistakes at major financial

institutions

* Covers SQL injection attacks, cross-site scripting, data

manipulation in order to bypass authorization, and other attacks

that work because of missing pieces of code

* Shows developers how to change their mindset from Web site

construction to Web site destruction in order to find dangerous

code

Sverre Huseby runs his own company selling courses and consultancy services in Web application security. He's an active participant on webappsec mail forum.

Foreword.

Acknowledgments.

Introduction.

I.1 The Rules.

I.2 The Examples.

I.3 The Chapters.

I.4 What is Not in this Book?

I.5 A Note From the Author.

I.6 Feedback.

1. The Basics.

1.1 HTTP.

1.2 Sessions.

1.3 HTTPS.

1.4 Summary.

1.5 Do You Want to Know More?

2. Passing Data to Subsystems.

2.1 SQL Injection.

2.2 Shell Command Injection.

2.3 Talking to Programs Written in C/C++.

2.4 The Evil Eval.

2.5 Solving Metacharacter Problems.

2.6 Summary.

3. User Input.

3.1 What is Input Anyway?

3.2 Validating Input.

3.3 Handling Invalid Input.

3.4 The Dangers of Client-side Validation.

3.5 Authorization Problems.

3.6 Protecting Server-generated Input.

3.7 Summary.

4. Output Handling: The Cross-site Scripting Problem.

4.1 Examples.

4.2 The Problem.

4.3 The Solution.

4.4 Browser Character Sets.

4.5 Summary.; 4.6 Do You Want to Know More?

5. Web Trojans.

5.1 Examples.

5.2 The Problem.

5.3 A Solution.

5.4 Summary.

6. Passwords and Other Secrets.

6.1 Crypto-stuff.

6.2 Password-based Authentication.

6.3 Secret Identifiers.

6.4 Secret Leakage.

6.5 Availability of Server-side Code.

6.6 Summary.

6.7 Do You Want to Know More?

7. Enemies of Secure Code.

7.1 Ignorance.

7.2 Mess.

7.3 Deadlines.

7.4 Salesmen.

7.5 Closing Remarks.

7.6 Do You Want to Know More?

8. Summary of Rules for Secure Coding.

Appendix A: Bugs in the Web Server.

Appendix B: Packet Sniffing.

Appendix C: Sending HTML Formatted E-mails with Forged Sender

Address.

Appendix D: More Information.

Acronyms.

References.

Index.

??the security book that all web developers need to read?sound

advice?ignore at peril?? (Tech Book Report, January 2004)

"?achieves its aims admirably?" (PC Utilities, April 2004)

??should be required reading for web developers?? (about.com,

March 2004)

??if you are a web techie you will love this book, I did??

(Infosecurity Today, July 04)

| Erscheint lt. Verlag | 19.11.2004 |

|---|---|

| Sprache | englisch |

| Themenwelt | Informatik ► Netzwerke ► Sicherheit / Firewall |

| Schlagworte | Computer Science • Datensicherheit • Informatik • Networking / Security • Netzwerke / Sicherheit • Netzwerksicherheit |

| ISBN-10 | 0-470-85747-1 / 0470857471 |

| ISBN-13 | 978-0-470-85747-2 / 9780470857472 |

| Informationen gemäß Produktsicherheitsverordnung (GPSR) | |

| Haben Sie eine Frage zum Produkt? |

Größe: 1,8 MB

Kopierschutz: Adobe-DRM

Adobe-DRM ist ein Kopierschutz, der das eBook vor Mißbrauch schützen soll. Dabei wird das eBook bereits beim Download auf Ihre persönliche Adobe-ID autorisiert. Lesen können Sie das eBook dann nur auf den Geräten, welche ebenfalls auf Ihre Adobe-ID registriert sind.

Details zum Adobe-DRM

Dateiformat: PDF (Portable Document Format)

Mit einem festen Seitenlayout eignet sich die PDF besonders für Fachbücher mit Spalten, Tabellen und Abbildungen. Eine PDF kann auf fast allen Geräten angezeigt werden, ist aber für kleine Displays (Smartphone, eReader) nur eingeschränkt geeignet.

Systemvoraussetzungen:

PC/Mac: Mit einem PC oder Mac können Sie dieses eBook lesen. Sie benötigen eine

eReader: Dieses eBook kann mit (fast) allen eBook-Readern gelesen werden. Mit dem amazon-Kindle ist es aber nicht kompatibel.

Smartphone/Tablet: Egal ob Apple oder Android, dieses eBook können Sie lesen. Sie benötigen eine

Geräteliste und zusätzliche Hinweise

Buying eBooks from abroad

For tax law reasons we can sell eBooks just within Germany and Switzerland. Regrettably we cannot fulfill eBook-orders from other countries.

aus dem Bereich